弱类型问题:

md5强碰撞

172.16.206.99

弱类型问题:

md5强碰撞

172.16.206.99

变量覆盖

空白符

is_numeric()

Trim()

伪随机数:

mt_srand

上限

mt_getrandmax()

随机数种子:

php_mt_seed

http://www.openwall.com/php_mt_seed/

0x1 命令无回显得情况

判断:

延时:使用sleep

http 请求

DNS请求

desc

{DESCRLBE|DESC}tbl_name[col_name | wild]

DESCRIBE 提供有关一个表的列信息。col_name 可以是一个列名或是一个包含SQL通配符字符“%”和“_”的字符串

smtp方式 找SMTP包

1.数据包小的时候,挨个看看

2.直接查找关键字

3、随便选一个包追踪TCP流 显示会话过程 右下角的stream 表示会话过程

红色用来标明从源地址前往目的地址的流量,而蓝色用来区分出相反方向也就是从目的地址到源地址的流量

4、base64有的编码没有= 如果是php语言base64加密可以用PHP内置的函数解密

5.从wireshark中保存出来时用十六进制形式

右键copy 以16进制流的方式

6.ftp 传文件 看出现次数多的包或者是特殊出现的包可能是出题人让你分析的包

7.pem是公钥私钥文件

8.用统计做分析 IO图表分析 所有包看HTPP请求

< 有歧义 转为实体<

DTD文档类型定义

支持协议 :file http ftp

参数实体

DTD中才能引用

在一个dtd中实体不能再嵌套实体

查看源代码 注释信息

代码压缩包泄露

.git 源码泄露 Githack工具

.DS_Store

敏感信息robots.txt

备份文件

index.php.bak

index.php.swp(vim临时生产的文件)

隐藏文件读取的时候前面要带.(linux文件特性)

/.index.php.swp

dirsearch

文件上传

客户端校验

插件1:Xdebug helper

服务器校验

ASCii编码:0-127

中文传输到网页后会变成%+a string→网页转码的形式(UTF-8转码形式)

宽字节注入针对的是GBK转码的使用

URL转码:

空格→%20

‘→%27【很重要,和注入内容是否能逃逸密切相关】

#→%23【注释符】

\→%5c

addslashes函数:使得单引号的编程实际意义转移,变成一个单纯的编程符号

所谓逃逸:使得需要的字符产生意义,不被注释

tip1:利用gbk编码的两个字符是一个汉字的 特点

先查询数据库在查询数据表(表名要进行十六进制bian'ma)再查询列名

目的:拿到数据库

前提:熟练操作基本sql语句

基于时间的盲注

截取函数

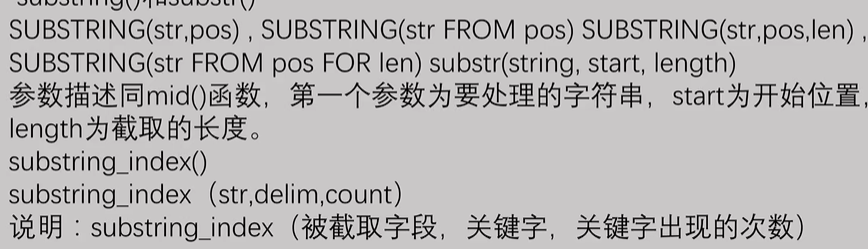

substring()和substr()