。。

2、建立资源池

抽象化

自动化

3、静态虚拟化与云计算

传统虚拟化

从物理设施抽象处计算,存储

通常由管理员手动分配

不支持自助服务,需要管理员介入

由于缺乏自动化而不具备弹性

云计算

从服务基础设施抽象出计算、网络与存储资源

自动化协调资源池

自动服务

4、NIST定义云计算

云计算是一种模型,由于支持无处不在的、便捷的、按需的、广泛网络访问的共享计算资源池(例如网络、服务器、存储、应用程序和服务),这些资源可以在最少的管理、最少的服务商交互的情况下快速提供和发布。

5、云计算的潜在收益(敏捷、经济、弹性)

无资本支出

更便捷

规模无限

提升资源利用率

客户可控制的迁移

弹性

按用量付费

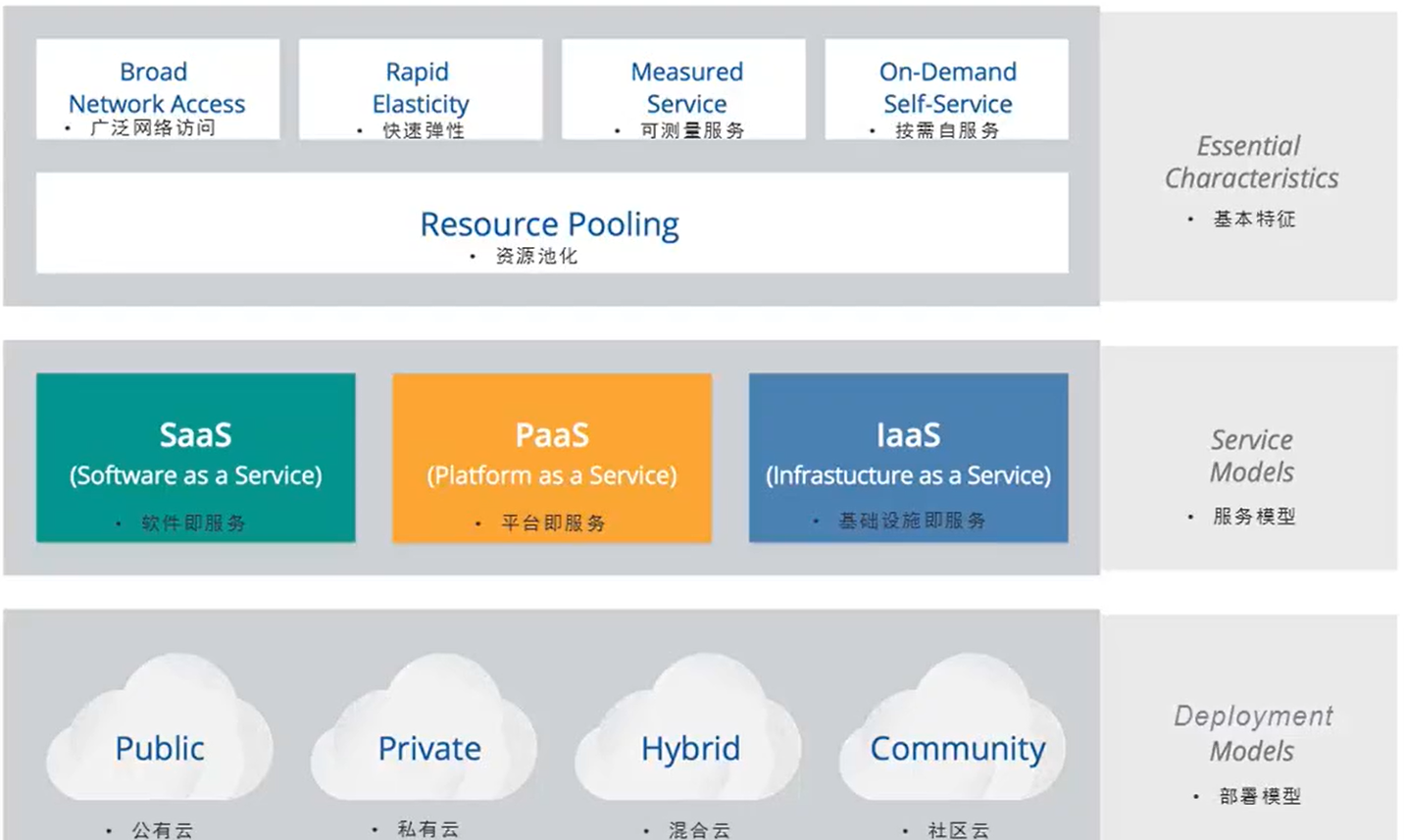

6、NIST云计算模型

7、云基本特征(以NIST为准,不包括多租户)

广泛网络访问

快速弹性

可测量服务

按需自服务

资源池化

8、云服务模型

软件即服务(SaaS)

平台即服务(PaaS)

基础设施即服务(IaaS)

SaaS、PaaS并不一定依赖IaaS

SaaS不一定必须运行在IaaS或PaaS上,但仍然需要具备云的基本特征。

9、云部署模型

公有云

私有云

社区云

混合云(任意两种云混合)

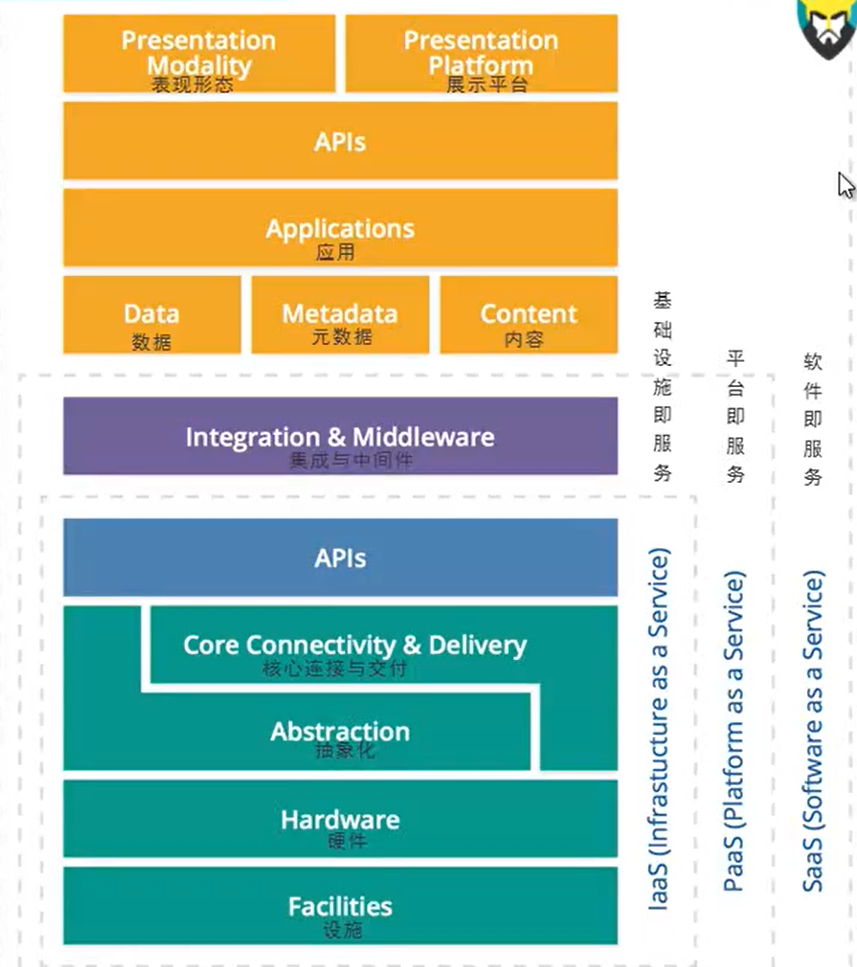

10、逻辑模型

数据和信息-信息结构

应用组件/服务-应用结构

管理平面-元结构

核心基础设施-基础设施

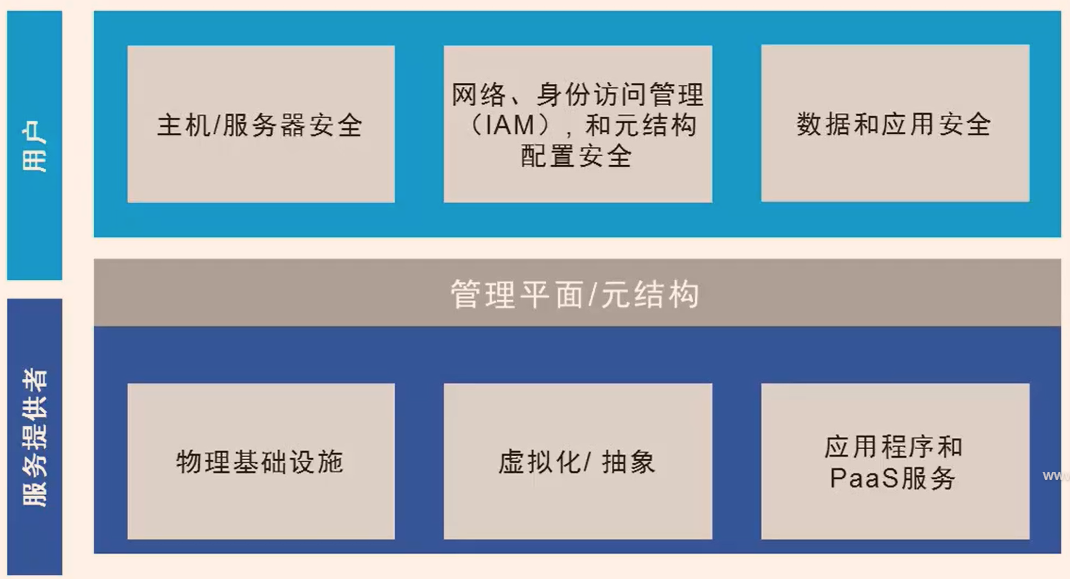

11、共享责任模型

12、服务模型的安全性影响

云提供者的服务越底层,承担的云安全责任越少。

无资产支出

更敏捷

无限的规模

提升资源利用率

客户可控制的迁移(镜像可迁移)

弹性(业务峰值时可以弹性支出,峰值过后,可以回收)

按用量付费

卷存储:虚拟磁盘

裸存储:存储阵列柜

保护云基础设施:

20. IaaS 物理基础设施、虚拟基础设施、管理平面

21. 云平台网络隔离,管理、服务、存储

web站点和DB之间的通信是

22. C 功能不同,安全性不同

23. A 虚拟化依赖宿主资源,虚机挂了,流量就过不去了,没有bybass的功能,不能变成导线。没有变成群集

24. C SDN默认拒绝规则,所以第一步是打开连接

25. D 虚拟网络默认拒绝,按需开放网络,减少了影响范围

26. C 谁维护谁负责 私有 云比较特殊,有的自己管,有的分包商管

29. B

30. B 容器可以部署应用程序,环境最重要

31. B 需要新启新的实例,而不必要先去挺久的实例

32. D 并没说存储是干嘛的,与事件相应无关

33. D 与双方有关的

34. C

37. B 漏洞评估与CI/CD没有直接关系,可以获得授权,可以部署到云内部

38. C 默认隔离是应用层的 默认拒绝是网络层的

39. A 事件驱动的安全性

40. D

43. C 性能是非常重要的,延迟是加解密的过程是同步的,不然业务无法承受;

44. E 还可以设置多个副本

45. A 外部管理加密是卷存储加密的方法

卷存储加密、对象存储加密、

46. A

47. D一种状态、动作

48. C D是授权的过程

49. A 身份联合 Federation

50. B 情报共享、客户端隔离

51. A

52. B 与法律无关

53. B

54. D

55. A

56. E

57. C 将现有的行业标准映射到域中

58. A

59. E

60. D CCM共有16个域, CSA指南有14个域,并非全部对应。CCM是告诉你,CSA是告诉你怎么做。

云安全发展规划

云计算是一种模型,能支持用户便捷的按需通过网络访问一个可配置的共享计算资源池(包括网络、服务器、存储、应用程序、服务),共享池中的资源能够以最少的用户管理投入或最少的服务提供商介入实现快速供给和回收。(NIST定义)

云安全标准:CSA云安全关键领域的、NIST、云计算安全扩展要求等保、GDPR

90

60道题

ENISA报告要看

CCM记住前两行表头要记住,100多项措施了解一下,

CCM

ENISA

云安全指南随身携带并阅读3-4次

云安全运营

启用安全策略,云提供者需要做什么?云消费者需要做什么?

SAML支持身份联合

SDN软件定义网络

SAAS提供者的关键安全能力:健壮的外部安全性和可供客户审核的合规性评估,SaaS应用程序中的IAM授权颗粒度,SAML支持,管理员行为日志,外部日志源或访问日志的API,限制管理员访问客户数据的强大内部控制(这些应该在外部进行验证,并且清楚的记录)

云提供者需要提供的内容:任务角色的划分、明确定义的安全策略、可审核的审计结果(证书、可信云、等保)、检查或审计提供者的能力、明确定义的合同语言(安全/隐私)、明确定义的BC/DR策略/流程、配置管理流程、补丁管理流程、健壮的良好文档化的API、开发过程中的安全(测试、动态测试、模糊测试、漏洞评估)、运行过程中的安全(IDS、IPS机制、渗透测试)

可审核的审计报告(ISO27001/SAS 70/SSAE16/SOC3)

安全即服务(SECaas):

优势:云计算的优势、人员配置和专业知识、情报共享、部署灵活、客户端隔离、伸缩和成本

潜在的问题:能见度不足,监管差异,处理监管的数据,数据泄露,更换提供者,迁移到SECaas。

SECaas服务:身份,授权和访问管理。联合身份代理、强身份认证、基于云的目录服务,其它新技术

- 云访问安全代理(CASB)

- WEB安全网关(云WAF)

- 电子邮件安全

- 安全评估(传统漏洞评估、应用安全评估、云平台评估)

- 加密&密钥管理服务

- 安全信息与事件管理(SIEM)

- 业务连续性/灾难恢复

- DDoS保护

- 安全管理

- 管理网络或端点的安全(如IDS)

SLA 电话/在

应用安全和IAM

安全软件开发生命周期(SSDLC)

安全设计与开发:管理平面/元基础设施也在应用安全范围内

威胁建模样例:STRIDE模型

欺骗 - 身份认证

篡改 - 数字签名,哈希

抵赖 - 审计日志

信息泄露 - 加密

拒绝服务 - 可用性

提权 - 授权

回归测试是验证变更的

直接对镜像做安全评估、使用一个基于主机的代理、

DEVOPS通常指持续集成/持续交付和自动化相关的一系列流程,以及文化的转变

默认隔离,不可变基础设施,微服务使用的增加、PaaS和无服务器架构

无服务器架构(serverless)

身份和访问管理(IAM):

OAUTH是授权协议

OPENID是身份认证,比SAML简单

CASB 云安全网关、云接入安全代理

PaaS模式中客户可以控制代码

TDE是透明数据库加密

用CASB来监控进入SaaS的数据流

云计算的数据安全:

云数据存储安全:访问控制、加密和正确配置

数据分布(比特拆分)解决高可用性

CASB云接入安全代理,云安全网关

基于代理的加密

访问控制:细粒度的访问控制具有更高的安全性(管理平面、公开活内部共享控制、应用级控制)

卷存储机密:实例管理加密、外部管理加密

加密PaaS:应用代码加密

BYOK自己管理密钥,提供者密钥管理

架构上:通过PaaS减少网络攻击路径,减少数据网络的供给面

企业版权保护ERM/数字版权保护DRM 插入水印

update属于创建

读取属于使用

用CASB来监控进入SaaS

元结构和抽象/编排

电子证据是可信的,前提是没被篡改

云计算的最高安全风险:治理缺失(如资产产权不清晰)、隔离失败(不同租户之间的存储、内存、路由甚至信誉分离机制的失败)、厂商锁定(云提供者支持的接口太少,不能保证数据、应用程序和服务的可移植性)、合规风险(云提供者可能不能提供相关的合规证据)、管理平面缺陷、不安全或不完整的数据删除、数据

云计算的安全性和风险:

治理(战略层面)->企业风险管理->信息风险管理->信息安全

云治理工具:合同、提供者评估、合规性报告

合同是将治理扩展到业务合作伙伴和提供者的主要工具

SAAS几乎完全依赖合同来至此治理/风险,通常仅限于在UI中看到的内容。CRM是SaaS。

云中更多的依赖SLA和合同,用评估代替测试

治理与风险的建议:根据所选的云部署和服务模型确定安全和风险管理的共享责任;审查合同

CSA STAR注册认证云提供者应该提供对云评估所需文档和报告的便捷访问。

合规和审计:

CCM可以用来评估内部项目和提供者,分为16个域,133个控制项,CCM告诉你做什么

CAIQ云提供者的标准问卷

ENISIA

云计算基础设施安全:

VPC、虚机是虚拟基础设施

SDN严重依赖包封装

WEB控制台和API

云计算基础设施安全:openstack

基本基础设施-责任由云提供者承担

虚拟基础设施-责任在消费者这(虚拟机管理程序):QM,

管理平面-管理后台

控制器:API服务器、消息队列、数据库

网络:SDN管理器、DHCP、安全组

计算:虚拟机管理程序

存储:卷管理、裸存储

所有的这些核心组件都需要安全的配置、打补丁、加固和维护

加固主机(WAF/IPS/停掉不必要的服务)、加固基础设施服务(多做副本、负载均衡、VPC)、安全网络、加固管理平面(登陆多因素认证)

Iaas基础网络:管理网络、存储网络、服务网络

实现物理隔离

SDN 软件定义网络:可以实现有效的安全屏障、实现了控制平面与底层硬件的解耦OpenFlow,几乎所有的实现都支持api,不需要考虑硬件、无兼容性问题

数据转发和控制分离将基础硬件与业务实现分离, 其硬件仅负责数据转发和存储 , 因此可以采用相对廉价的通用设备构建网络基础设施。且将控制与转发分离后,更利于网络的集中控制,使得控制层获得网络资源的全局信息,并根据业务需求进行资源的全局调配和优化,例如流量工程、负载均衡等。

爆炸半径BOOM:使用多账户隔离控制

虚机导致网络可见性缺失,可以把网络流量路由到物理网络上

堡垒网络/账号混合

SDP 软件定义边界

最小化对限制弹性或性能的虚拟设备的依赖

保护计算工作负载:

不可变基础设施

尽可能利用不可变的工作负载

管理平面安全:身份验证、访问控制、日志/监控

DRP/BCP:混沌工程是随机关掉一些server,看是不是会影响到整个网络

IaaS服务:卖云主机、

PaaS服务:RDS在线数据库服务、开发框架服务、中间件服务、消息队列、拉布达、大数据、垂直领域的在线开发的能力、

SaaS服务:云WAF

元结构是链接所有组件的/管理平面

元结构/管理平面是需要责任共担的

放在私有区里,no public,

虚拟化基础设施:抽象过的、虚机、容器、VPC、虚拟网络、对象存储服务

IaaS厂商:3A

iaas 厂商:3

60道题,90分钟。 考试码开通

CCSK 基础版

CSA、 CAIQ CCM、 ENISA

14个域 重新归纳6个模块

资源池,包括网络资源、计算资源和存储资源

虚拟化、抽象化。 自动化,自动伸缩

IaaS PaaS SaaS

核心基础设施

管理平面

应用组件

数据和信息