GOOGLE搜索

• +充值 -支付 (包含充值不含支付)

• 北京的电⼦商务公司——北京 intitle:电⼦商务 intext:法人 intext:电话

• 阿⾥网站上的北京公司联系人——北京 site:alibaba.com inurl:contact

• 塞班司法案的PDF⽂文档——SOX filetype:pdf

• 法国的支付相关⻚面——payment site:fr cn:中国 us:美国

• +充值 -支付 (包含充值不含支付)

• 北京的电⼦商务公司——北京 intitle:电⼦商务 intext:法人 intext:电话

• 阿⾥网站上的北京公司联系人——北京 site:alibaba.com inurl:contact

• 塞班司法案的PDF⽂文档——SOX filetype:pdf

• 法国的支付相关⻚面——payment site:fr cn:中国 us:美国

域名与FQDN的区别

FQDN = hostname + domianname

社交网络

工商注册

新闻组/ 论坛

招聘网站

maltego

country:...

city:......

net:.....

hostname:.....

port:.....

200 OK cisco:思科设备 country:JP

user:admin pass:password

linux upnp avtech

os:linux

server:apache 有空格要加双引号搜索比较准确

搜索引擎(只要放在网上的信息都可能被爬虫机器人爬出来,内网也可以 googlehuck)

公司新闻动态

重要的雇员信息

机密文档/ 网络

用户名密码

目标系统软硬件技术架构

SHODAN

搜索联网的设备(物联)

Banner:http ,ftp,ssh,telent

常见的筛选的选项

net:+ip地址

country:+ 一个国家名

city:+ 一个城市名

port:端口

这几个可以叠加使用如 country:CN city:北京 port:80

whois 服务器 查询注册信息

注册人 联系方式 地址 用于社会工程学 物理攻击

kali 中的whois会默认用多个服务器来查询

whois可以加域名或ip

DNS区域传输

dig @ns1.example.com example.com axfr

host -T -l sina.com 8.8.8.8

发现一个域所有的主机记录及其所有的ip地址

dns区域传输配置错误

一台服务器上的变更会同步到所有的域名服务器上 把所有的记录都给给服务器

axfr 差异化区域传输

dig @

命令帮助 -h --help man + 一个命令 info + 一个命令 如 nmap -h nmap --help man nmap

info nmap

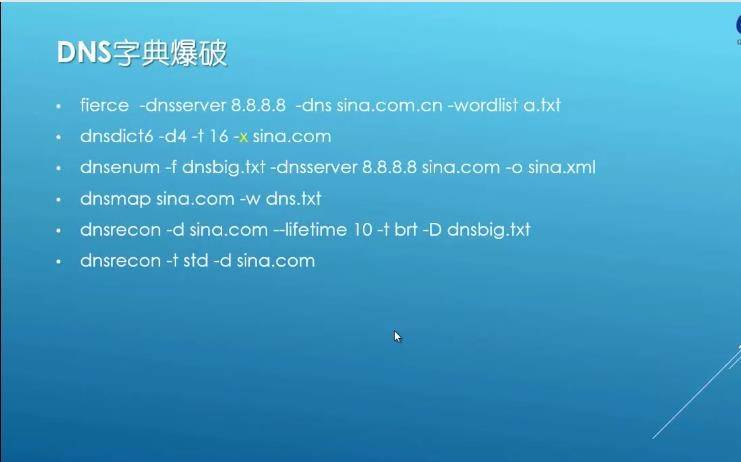

dns字典爆破

1 - fierce

dpkg : 寻找一个文件包的路径生成一个目录dpkg -L fierce

more firece 将这个文件的内容按页张开回车展开更多

cat + 一个文件 | grep + 一个字符串

表示查找这个文件中的含有后面字符串的相关内容 这里可以说是找这个字典中含有 www的 一个值

fierce -dnsserver 8..8..8.8 -dns sina.com -wordlist a.txt 这个命令会先进行区域传输再尝试字典爆破 a.txt这个就是一个字典

dnsdict6 -d4 -t -16 -u sina.com

-d 显示ipv6相关的ns,mx域名信息

-4 显示IPV4 的信息

-t + 一个任意数 指定线程数 默认8 最大32

-D 指定使用的字典wordlist -s小字典 -m 不同的字典执行的速度不一样

DNS查询

Baidu

Bing

Yahoo

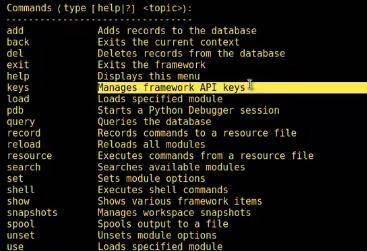

RECON-NG

help 查询在recon-ng可以使用的命令

【recon-ng][default] 默认提示符

recon-ng -w 设置不同的工作区

recon-ng -r 可以把recon-ng框架下的命令存成文本,再通过这个文件调用。

【recon-ng][sina] > workspace list查询Sina的工作区

[recon-ng][sina]>keys add twitter_api 具体的api (增加twitter的api)

load 增加其他模块

pdb 调用python 的Debug

query 调用数据库

record 记录在recon-ng 下的执行的所有命令,生成resource 文件

reload 查询修改过的模块

search 寻找默写模块

set 设置程序的各种选项

shell 在recon-ng 下执行某些系统命令

show 显示当前框架的各种信息

pool 划分资源池

snaoshots 快照

use 使用各种模块

nslookup sina.com -type=any 8.8.8.8

nslookup 域名 -type 类型 dns服务器ip

dig平台下:

dig sina.com any @8.8.8.8

dig +noall +answer mail.163.com any

反向查询ptr记录(Ip->域名,主要用于反垃圾邮件):

dig -x ip地址

Dig 命令下只针对一个域名进行查询,不能查询所有主机。

查询dns版本信息:

dig +noall +answer txt chaos(类) VERSION.BIND @DNS服务器名称

若为空 则查询失败

DNS追踪:

查询图片信息

Foca软件

命令行:exiltool

公开渠道可获得的信息

与目标系统不产生直接交互

尽量避免留下一切痕迹

OSINT

美国军方:http://www.fas.org/irp/doddir/army/atp2-22-9.pdf

北大西洋公约组织:http://infoemation-retrieval.info/docs/NATO-OSINT.html

IP地址段

域名信息

邮件地址

文档图片数据

公司地址

公司组织架构

联系电话/传真号码

人员姓名/职务

目标系统使用的技术架构

公开的商业信息

用信息描述目标

发现

社会工程学攻击

物理缺口

域名解析成IP地址

域名与FQDN(完全限定域)的区别:

域名: baidu.com

FQDN: www.baidu.com

域名记录:

域名解析流程:

这个命令是一个跨平台命令,在windows和linux上都有

root@kali:~# nslookup //键入命令打开nslookup

> www.sina.com //输入 www.sina.com 解析

Server: 192.168.25.2 //域名服务器地址

Address: 192.168.25.2#53

Non-authoritative answer:

www.sina.com canonical name = us.sina.com.cn. //别名记录

us.sina.com.cn canonical name = spool.grid.sinaedge.com.

Name: spool.grid.sinaedge.com

Address: 218.30.66.248 //ip地址

> us.sina.com.cn

Server: 192.168.25.2

Address: 192.168.25.2#53

Non-authoritative answer:

us.sina.com.cn canonical name = spool.grid.sinaedge.com.

Name: spool.grid.sinaedge.com

Address: 218.30.66.248

> set type=mx //设置查询类型

> sina.com

Server: 192.168.25.2

Address: 192.168.25.2#53

Non-authoritative answer:

sina.com mail exchanger = 10 freemx2.sinamail.sina.com.cn.

sina.com mail exchanger = 10 freemx3.sinamail.sina.com.cn.

sina.com mail exchanger = 5 freemx1.sinamail.sina.com.cn.

Authoritative answers can be found from:

freemx2.sinamail.sina.com.cn internet address = 113.108.216.47

freemx3.sinamail.sina.com.cn internet address = 60.28.113.250

freemx1.sinamail.sina.com.cn internet address = 60.28.113.250

>

dig @8.8.8.8 www.sina.com

dig www.sina.com any

反向查询:dig +noall +answer -x 8.8.8.8

bind版本信息:dig +noall +answer txt chaos VERSION.BIND @ns3.dnsv4.com

DNS追踪:dig +trace example.com

DNS区域传输

host -T -l sina.com 8.8.8.8

DNS字典爆破

dnsrecon -t std -d sina.com

DNS注册信息

Whois

公司新闻动态

重要雇员信息

机密文档/网络拓扑

用户名密码目标

系统软硬件技术架构

搜索联网的设备

banner:http、ftp、ssh、telnet

https://www.shodan.io/

常见filter:

例子:

linux upnp avtech

google hack 之 查询语法

intitle:

intext:

site:

inurl:

filetype:

实例:

intitle:”netbotz appliance” “ok”

inurl /admin/login.php

inurl:qq.txt

filetype:xls “username | password”

inurl:ftp “password” filetype:xls site:baidu.com

inurl:Service.pwd

http://exploit-db.com/google-dorks

指令大全

邮件、主机

theharvester

文件

metagoofil

metagoofil -d microsoft.com -t pdf -l 200 -o test -f 1.html

maltego

账号注册

实践

社交网络

工商注册

新闻组/论坛

招聘网站

收集其他网站的信息的网站:http://www.archive.org/web/web.php

个人专属的密码字典

按个人信息生成其专属的密码字典

图片信息 metadata

Exif

Foca –windows

基于python开发

web信息搜索框架

命令格式与msf一致

使用方法:

DNS区域传输

dig @ns1.example.com example.com axfr

host -T -I sina.com 8.8.8.8

参数的使用信息查询

命令 -h

命令 ---help

iofo 命令

man 命令

DNS解析:

域名记录:A. C name. nameserver. mx. ptr.(反向解析)

递归查询:本地主机到本地缓存DNS

迭代查询 1.本地dns到根域 2.到com域3.到新浪.com域

nslookup 域名查询

set type(简写成q)=a 只查A记录

///////////////////////